BSI egzamin

53. Ktore z ponizszych protokołow słuza realizacji kryptograficznych tuneli wirtualnych z ochrona integralnosci?

TLS

S/MIME

AH

ESP

54. Standard IEEE 802.1X:

pozwala na wykorzystanie certyfikatow X.509 do realizacji swoich zadan

pozwala uwierzytelniac stanowiska sieciowe przy dostepie do sieci lokalnej

oferuje wymiane kluczy w sieci WiFi przy wykorzystaniu zarowno haseł jak i certyfikatow[a]

umozliwia scentralizowane uwierzytelnianie wielu punktow zdalnego dostepu

55. Funkcja systemowa chroot()

nie oferuje kontroli nad komunikacja sieciowa

chroni system przed atakami DoS

słuzy do chwilowego przeniesienia administratora na wybranego uzytkownika

jest jednym z mechanizmow tworzenia piaskownicy

56. Wskaz rodzaje adresow, ktore zapora sieciowa dokonujaca translacji NAT powinna filtrowac w pakietach przychodzacych od strony zewnetrznej sieci publicznej:

dowolne prywatne IP, w polu zrodłowym

dowolne prywatne IP, w polu docelowym

adresy wykorzystywane wewnatrz, w polu zrodłowym

adresy wykorzystywane wewnatrz, w polu docelowym

57. Do przechowywania danych uwierzytelniajacych w systemie MS Windows aplikacje moga skorzystac z:

Winlog API

Data Protection API (DPAPI)

Credential Manager API

Generic Security Service API (GSSAPI)

58. Mechanizm single-sign-on cechuje:

autoryzacja podmiotu zgodnie z modelem MAC

uwierzytelnianie podmiotu za kazdym razem innych hasłem jednorazowym

zastosowanie mechanizmu szyfrowania asymetrycznego w procesie autoryzacji

zastosowanie pojedynczego uwierzytelniania podmiotu w dostepie do wielu roznych zasobow

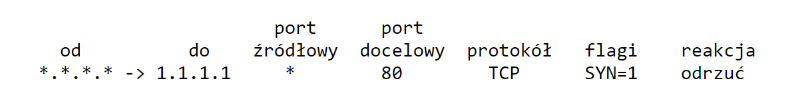

59. Nastepujaca reguła filtracji zapory sieciowej:

blokuje wszelkie połączenia nawiązywane z serwera www o dowolnym adresie

blokuje wszelkie połączenia nawiązywane z serwerem www o dowolnym adresie

blokuje wszelkie połączenia nawiązywane z serwerem www o adresie 1.1.1.1

blokuje wszelkie połączenia nawiązywane z serwera www o adresie 1.1.1.1

60. Ktore operacje moga byc wykorzystywane do realizacji ataku DoS (Denial of Service):

intensywny strumien segmentow FIN

fragmentacja datagramu o sumarycznej wielkosci ponad 64kB

intensywny strumien pakietow UDP echo z adresem docelowym ofiary

intensywny strumien rozgłoszeniowym segmentow SYN z adresem zrodłowym ofiary

61. Elementem ochrony przed złosliwym wykorzystaniem przepełnienia bufora moze byc:

remapowanie adresu 0 (dereferencja stała)

randomizacja przydziału przestrzeni adresowej procesu

remapowanie adresu obsługi przerwania/wyjatku (dereferencja zmienna)

wstawienie „kanarka”[b] bezposrednio po wskazniku poprzedniej ramki[c][d]

62. Wskaz cechy DNAT:

pozwala uniknac powtornego sprawdzania reguł filtracji dla ruchu zweryfikowanego uprzednio

ukrywa rzeczywisty adres odbiorcy pakietu

moze byc pomyslnie wykonanie posrodku tunelu VPN tylko w trybie transportowym

ukrywa rzeczywisty adres nadawcy pakietu

63. Wskaz cechy filtracji bezstanowej realizowanej przez zapory sieciowe:

zapora utrzymuje liste aktywnych połaczen

pozwala uniknac niepotrzebnego sprawdzania reguł dla pakietow powracajacych w ruchu zweryfikowanym w strone przeciwna

dopasowuje pakiety do zapamietanej historii komunikacji

historia komunikacja nie ma wpływu na decyzje zapory

64. Jakie metody uwierzytelniania oferuje protokoł HTTP?

obustronne uwierzytelnianie metoda Diffiego-Hellmana

uwierzytelnianie serwera poprzez certyfikat X.509

uwierzytelnianie klienta poprzez username token (username + password)

uwierzytelnianie klienta metoda digest (z uzyciem funkcji skrotu)

Bład!!!Bład!!!ytania poprawka 2020

{"name":"BSI egzamin", "url":"https://www.quiz-maker.com/QMSBZN8DD","txt":"53. Ktore z ponizszych protokołow słuza realizacji kryptograficznych tuneli wirtualnych z ochrona integralnosci?, 54. Standard IEEE 802.1X:, 55. Funkcja systemowa chroot()","img":"https://www.quiz-maker.com/3012/images/ogquiz.png"}